QUANTO È SICURO IL CLOUD COMPUTING?

In passato, le aziende erano limitate dalla disponibilità dell’hardware locale, che rendeva difficile accedere a risorse informatiche su larga scala, come server, storage e software, tramite Internet, senza doverle mantenere fisicamente nella propria sede. Inoltre, la manutenzione dei server, database e altre risorse locali richiedeva continui e onerosi investimenti.

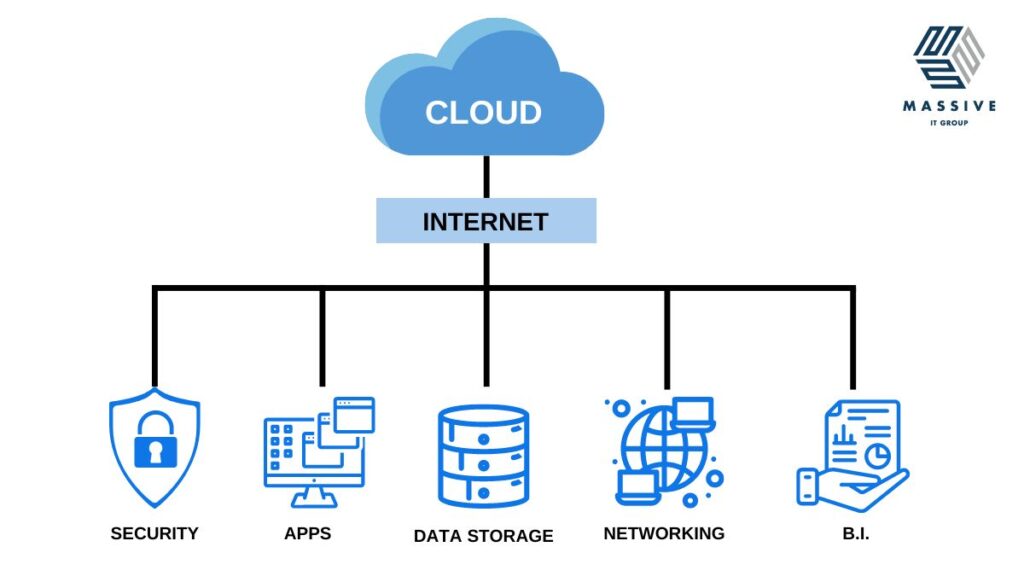

Il Cloud Computing ha permesso di evitare i costi e la complessità del mantenimento di un’infrastruttura informatica locale, consentendo una maggiore flessibilità per quanto riguarda l’accesso alle risorse da qualsiasi luogo e dispositivo.

I servizi basati sul Cloud Computing

Esistono principalmente 3 tipologie di servizi basati sul Cloud Computing:

- IaaS (Infrastructure-as-a-Service): offre le risorse informatiche di base come i servizi, il networking, i sistemi di archiviazione ed elaborazione. Hai così a disposizione tutte le funzioni dell’infrastruttura hardware senza dover assumere gli oneri derivanti dalla gestione.

- PaaS (Platform-as-a-Service): Si introduce in questo caso il concetto di Piattaforma, ovvero di un ambiente di sviluppo necessario al lavoro dei developers. La piattaforma consente alle organizzazioni di semplificare la creazione, lo sviluppo e la distribuzione delle applicazioni senza la necessità di disporre di un’infrastruttura fisica né di dover installare sistemi operativi o ambienti di sviluppo.

- SaaS (Software-as-a-Service): L’obiettivo, in questo caso, è di fornire agli utenti l’accesso a un prodotto software completo, eseguito e gestito dal fornitore del servizio, purché ci sia una connessione Internet. In questa categoria rientrano i servizi software in Cloud, che sono sicuramente i più utilizzati. Basti pensare ai servizi offerti dalla Suite di Google (Gmail, Google Docs, Drive).

CLOUD: LE MINACCE

In un mondo in cui le aziende migrano sempre di più verso il Cloud, con un panorama digitale in continua evoluzione, le minacce diventano più complesse e la protezione dei dati diventa un tema fondamentale.

Nonostante i fornitori di servizi Cloud garantiscano la gestione dell’infrastruttura e adottino le best practice di sicurezza, le organizzazioni devono prendere in considerazione la protezione dei dati, delle applicazioni e dei carichi di lavoro in esecuzione sul Cloud.

Il successo dell’adozione del Cloud dipende dalla messa in atto di processi e policy che proteggono i dati e le applicazioni che si trovano all’interno dagli attacchi informatici.

COME AVERE UN CLOUD SICURO

Esistono diverse strategie e strumenti che puoi mettere in atto per ottenere una solida sicurezza nel Cloud:

IL SISTEMA IAM

Il sistema IAM (Identity and Access Management) nel cloud computing è fondamentale per gestire le identità e i diritti di accesso degli utenti alle risorse disponibili. Grazie a questo processo, è possibile proteggere i dati e le applicazioni memorizzati nel Cloud, assicurando un controllo accurato e una gestione efficace delle autorizzazioni.

LA SICREZZA FISICA

La sicurezza fisica nel cloud computing è un aspetto critico che garantisce la protezione delle risorse e dei dati. Infatti, i provider di servizi Cloud devono implementare rigorose misure di sicurezza fisica, tra cui controlli di accesso, sorveglianza, rilevamento degli intrusi e ridondanza per garantire l’affidabilità e la disponibilità continua dei servizi.

Il Threat Intelligence, Intrusion Detection Systems (IDS) e Intrusion Prevention Systems (IPS)

Tutti e tre sono strumenti utilizzati per rinforzare la sicurezza nel Cloud Computing, nello specifico:

- Il Threat Intelligence si riferisce alla raccolta, analisi e diffusione di informazioni sulle minacce per prevenire eventuali attacchi informatici.

- L’IDS è un sistema per la rilevazione delle intrusioni che monitora i dati di traffico e di sistema del cloud.

- L’ IPS è un sistema di sicurezza della rete che monitora continuamente una rete per quanto riguarda le attività malevole e intraprende azioni per prevenirle, tra cui la segnalazione, il blocco o l’eliminazione di quest’ultime.

LA CRITTOGRAFIA

La crittografia serve per proteggere le risorse di dati, codificandoli grazie ad algoritmi di cifratura quando sono a riposo e in transito. Questa pratica garantisce la privacy e la sicurezza dei dati, che possono essere accessibili solo con la chiave di decodifica appropriata.

I PENETRATION TEST

In un penetration test l’infrastruttura Cloud viene attaccata di proposito per identificare eventuali punti deboli e migliorarli.

I FIREWALL

I Firewall sono un’altra parte fondamentale per la sicurezza per il Cloud. Clicca qui per leggere il nostro articolo sui Firewall

Nonostante il Cloud resti un sistema sicuro, le minacce sono in agguato e il rischio di perdere tempo, informazioni e denaro esiste. Per questo motivo è necessario poter contare su un efficace sistema di sicurezza, soprattutto se si ha un’azienda con dati importanti da proteggere.